介绍

什么是Google云平台(GCP)中的VPC网络?

虚拟私有云(VPC)网络是物理网络的虚拟版本,在谷歌的生产网络中实现。虚拟私有云(VPC)为计算引擎虚拟机(VM)实例、Google Kubernetes引擎(GKE)集群和应用引擎灵活环境提供联网功能。VPC为您的基于云的资源和服务提供网络。

VPC网络可以提供以下功能:

- 为您的计算引擎虚拟机(VM)实例提供连接,包括Google Kubernetes引擎(GKE)群集、App Engine flexible environment实例以及其他基于计算引擎虚拟机构建的Google云产品

- 提供用于内部HTTP负载平衡的本机内部TCP/UDP负载平衡和代理系统

- 通过Cloud VPN隧道和Cloud Interconnect附件连接到本地网络

- 将流量从谷歌云外部负载均衡器分配到后端

GCP VPC的重要属性

下面给出了GOGP文档的GCP VPC的一些重要属性,以下是管理VPC网络部件的Google Cloud Administrator的重要考虑因素。

- VPC网络(包括关联的路由和防火墙规则)是全局资源。它们不与任何特定的区域或区域相关联

- 子网是区域资源。每个子网定义了一个IP地址范围

- 可以使用网络防火墙规则来控制往返实例的流量。规则在VMS本身上实现,因此只能在其离开或到达VM时控制和记录流量

- VPC网络内部的资源之间使用内部IPv4地址进行通信,并遵循网络防火墙规则

- 具有内部IP地址的实例可以与谷歌api和服务进行通信

- 可以使用身份和访问管理(IAM)角色来保护网络管理

- 组织可以使用共享VPC在普通主机业务群组中创建VPC网络。同一组织内其他项目的IAM鉴权成员可以创建使用共享VPC网络子网的资源

- VPC网络可以通过VPC网络对等连接到不同项目或组织中的其他VPC网络

- VPC网络可以通过使用云VPN或云互连在混合环境中牢固连接

- VPC网络支持GRE流量,包括云VPN流量和云对接流量。VPC网络不支持GRE,不支持云NAT,不支持负载分担和协议转发的转发规则。通过GRE功能,用户可以通过internet(外部IP地址)、Cloud VPN或Cloud等方式终止虚拟机上的GRE流量

- 互连(内部IP地址)。解封装后的流量可以被转发到可到达的目的地。通过GRE可以使用SASE (Secure Access Service Edge)、SD-WAN等服务

- VPC网络支持IPv4单播地址。VPC网络还支持某些地区的外部IPv6单播地址。VPC网络不支持网络内的广播或多播地址

在这篇博客中,我们将描述在GCP控制台中创建VPC所涉及的步骤。

在GCP控制台中创建VPC网络

使用URL使用有效凭据登录到GCP控制台https://console.cloud.google.com/

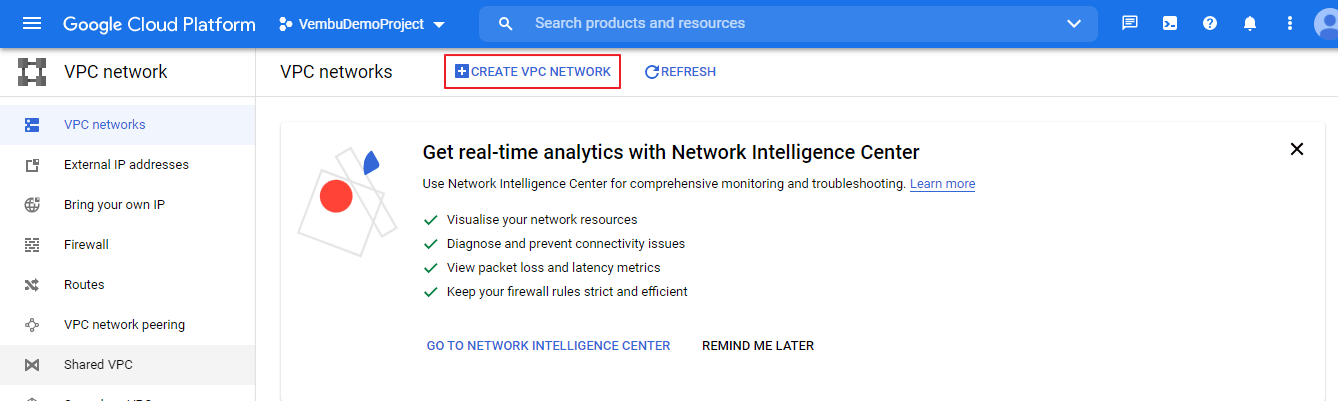

选择您在帐户下创建的所需项目。从左侧可用菜单中选择“VPC网络”,然后单击页面顶部的“创建VPC网络”。下面的屏幕截图显示了这一步骤。

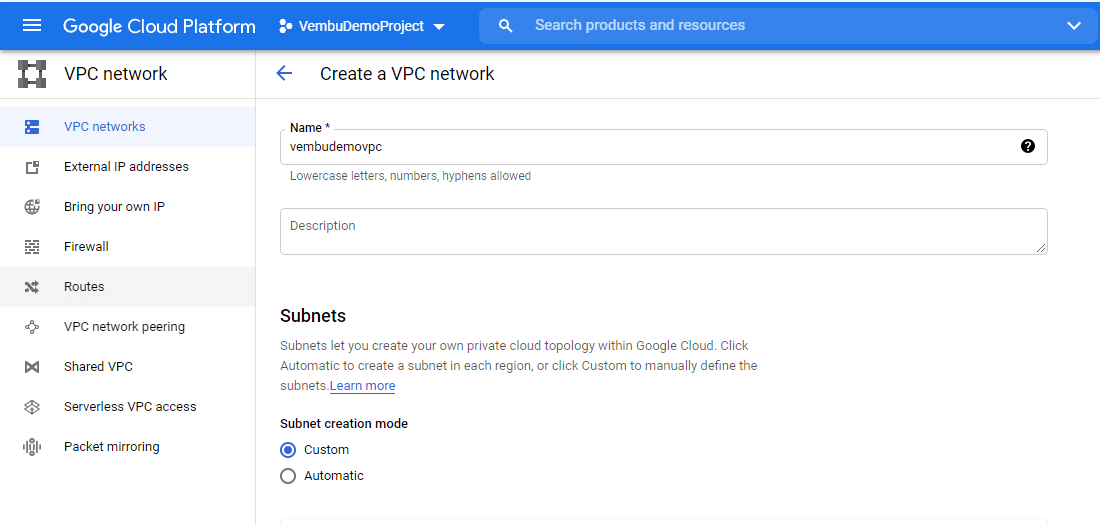

单击“创建VPC网络”按钮后,将打开一个新窗口,第一个步骤,用户应该为VPC提供名称。然后选择“子网创建模式自定义”或“自动”。子网允许您在Google Cloud中创建自己的私有云拓扑。单击“自动”以在每个区域中创建子网,或单击“自定义”以手动定义子网。在这里,我们正在选择“自定义”选项,从而打开新的编辑子网选项,以便手动提供详细信息。下面的屏幕截图显示了这一步骤。

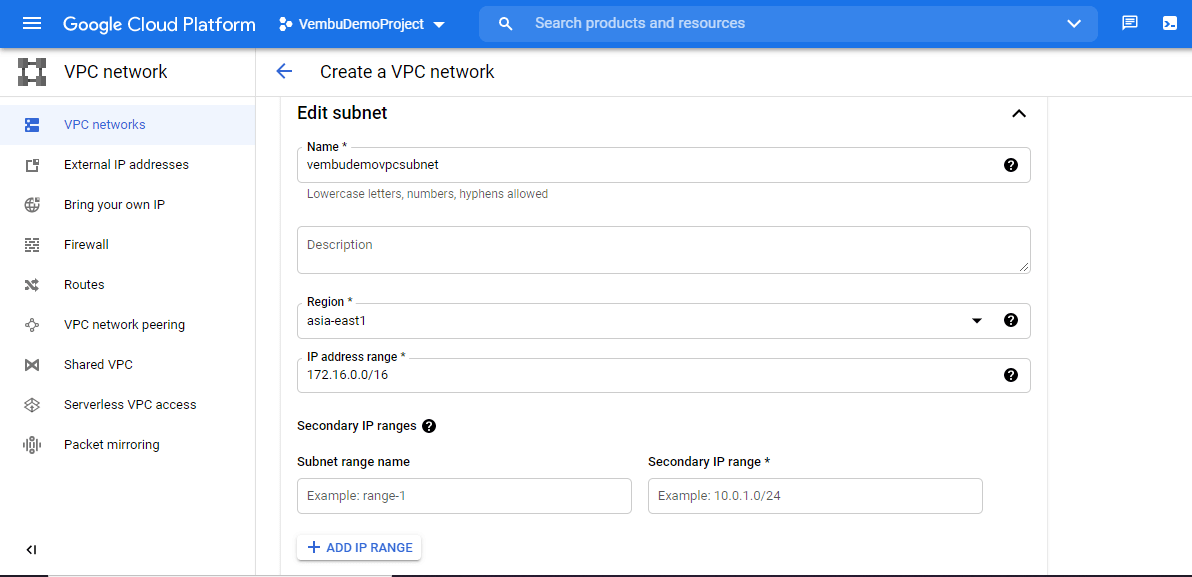

在编辑子网部分时,

提供子网的名称,选择要使用此VPC的区域。您可以从可用列表中选择区域。最后提供子网的IP网络范围。如果需要,您还可以提供辅助IP范围。子网可以具有辅助CIDR范围,可以从中分配VM的辅助IP范围。为辅助子网提供子网范围名称和CIDR范围。单击添加“IP范围”以包括这些CIDR IP地址范围。在我们的示例中,我们选择了“asia-east1”区域和IP地址范围“172.16.0.0/16”,如下图所示。

其他设置

谷歌私有访问—设置该子网下的虚拟机是否可以访问谷歌业务,无需分配外部IP地址。您可以设置ON / OFF,默认选项为OFF

流量日志–打开VPC流量日志不会影响性能,但某些系统会生成大量日志,这会增加云日志记录的成本。您可以设置开/关,默认选项为关

单击“完成”以完成此子网添加设置。

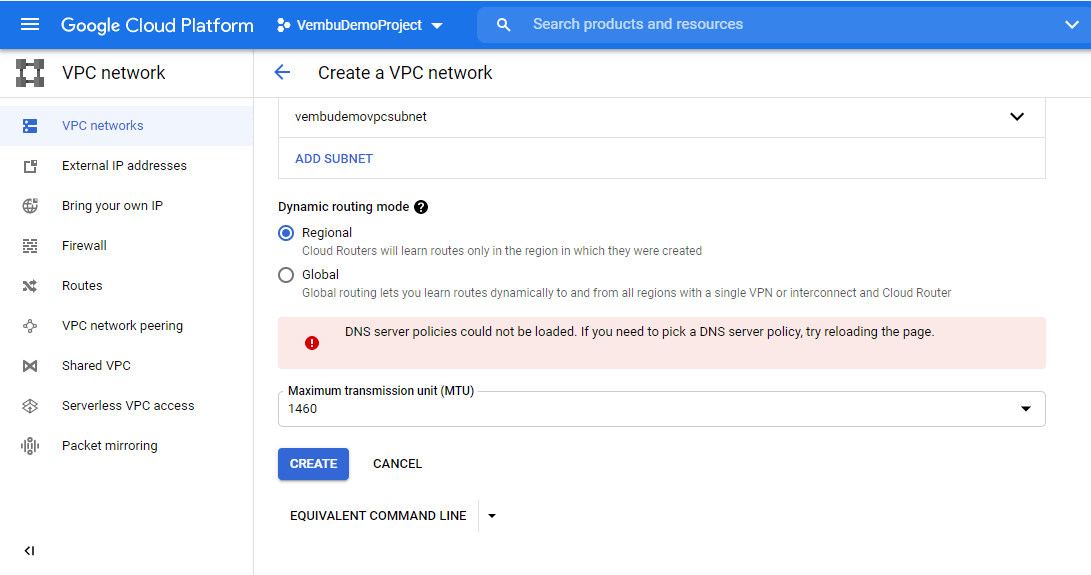

动态路由模式——在使用云路由器时,全局动态路由允许所有的子网被通告到本地路由器和区域,而不考虑区域。使用全局路由,你只需要一个带云路由器的VPN来动态学习到网络上所有GCP区域的路由。它有两个选择区域和全球

区域-云路由器将仅在创建它们的区域中学习路由

全球 - 全球路由器让您动态地与单个VPN或互连和云路由器一起学习。将选择默认的区域选项。

最大传输单元—最大传输单元(MTU)是在基于包或帧的网络(如internet)中可以发送的最大数据包或帧大小,单位为八位字节(8位字节)。可选项包括1460或1500 MTU。此处选择1460 MTU。下面的截图显示了这些设置。

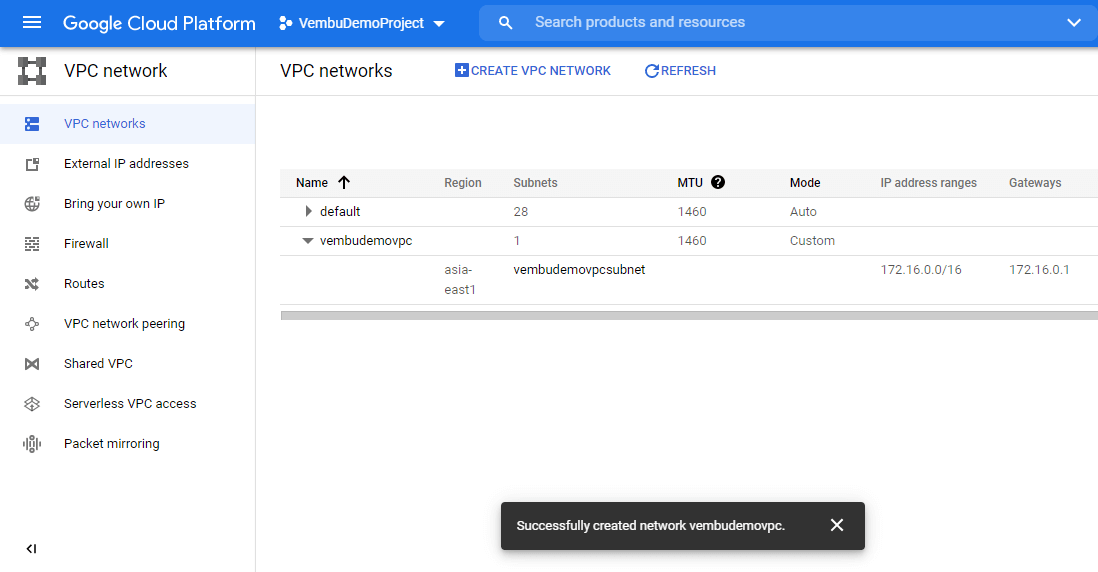

单击“创建”按钮,完成设置,可继续在该区域创建新的VPC。一段时间后,指定的VPC会创建完成,并可以进行操作。VPC网络列表中新创建的VPC如下图所示。

为新创建的VPC网络提供新的防火墙规则

一般情况下,新创建的VPC网络使用GCP防火墙服务提供的默认防火墙规则。但您可以根据自己的需求设计自己的防火墙规则,并将这些规则与VPC关联。在创建防火墙的过程中,您可以选择新创建的VPC,以便对使用该VPC的任何资源的进出流量进行监控和控制。

使用有效凭据登录到GCP控制台,并选择创建VPC网络的项目。

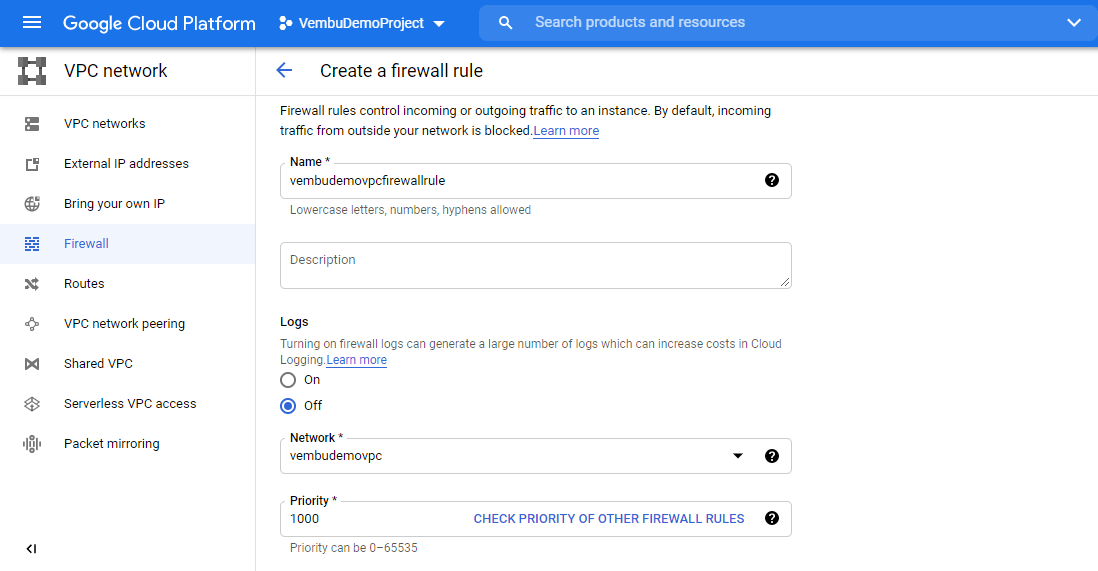

单击左侧主菜单的防火墙→单击页面顶部的“创建防火墙规则”,这将打开一个新的选项卡,用于创建新的防火墙规则配置。

在此配置部分中,您将被要求为防火墙规则提供名称(在我们的情况下,名称是vembudemovpcfirewallrule。

接下来,您可以为新创建的规则打开或关闭防火墙日志。默认为OFF。开启防火墙日志会产生大量日志,增加云日志的成本。

接下来,在网络下,选择新创建的VPC网络(在我们的情况下,新创建的VPC名称是vembudemovpc

接下来,优先级提供0到65535之间的值。默认值为1000.下面的屏幕截图显示了这些细节。

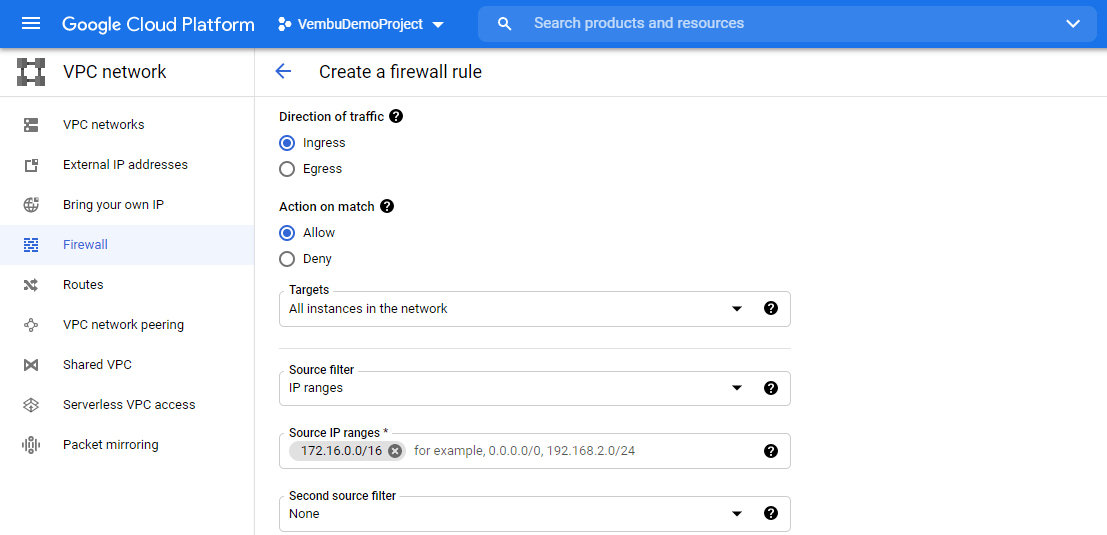

接下来,选择防火墙流量,入口或出口的方向。Ingress适用于传入流量,并且出口适用于传出流量。在这里,我们定义了传入流量的规则,因此选择了Ingress选项。

匹配时的操作–在此,您可以根据从列表中选择的目标选项选择操作允许或拒绝。“网络中的所有实例”选项影响所有防火墙规则,并且仅适用于虚拟网络中的这些实例。

源过滤器-设置过滤器,将规则应用到特定的流量来源。您可以选择IP范围、源标签或服务帐户。在这里我们选择了IP范围,并可以提供CIDR符号的IP范围

第二个源过滤器–此设置是可选的,如果需要,您可以设置其他过滤器。下面的屏幕截图显示了这些详细信息。

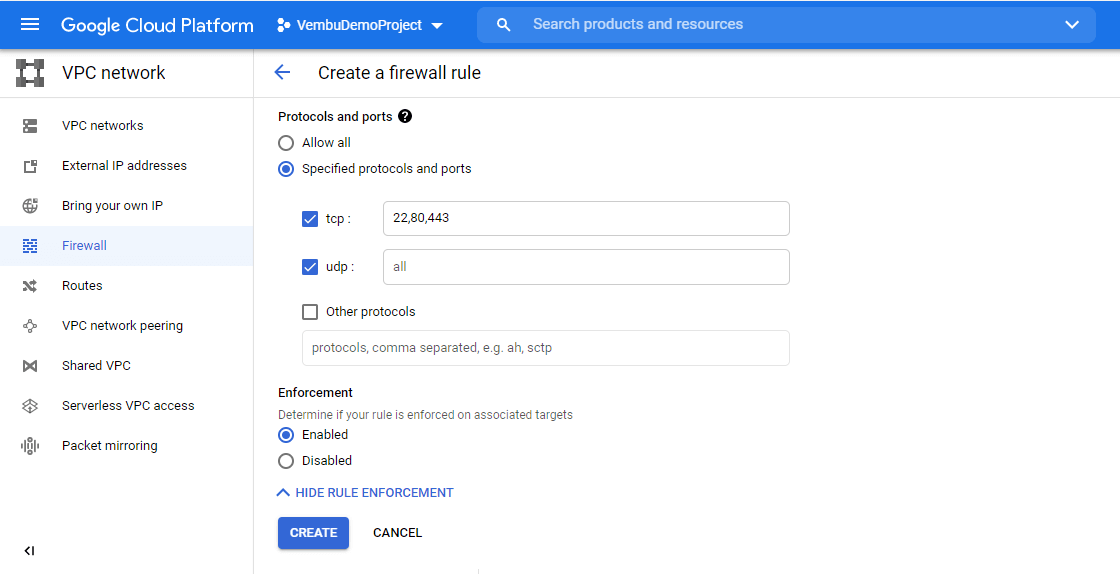

协议和端口 - 流量规则仅适用于这些协议和端口。您可以选择允许所有或指定的协议和端口。如果选择指定的协议和端口,则可以指定端口号端口名称,如SSH,HTTPS等。

强制执行 - 确定您的规则是否在关联目标上强制执行。您可以启用或禁用此选项。默认情况下,启用强制选项,因此在创建规则之后,强制执行。

最后,配置所有设置,并单击Create按钮创建规则。下面的屏幕截图显示了这些设置。

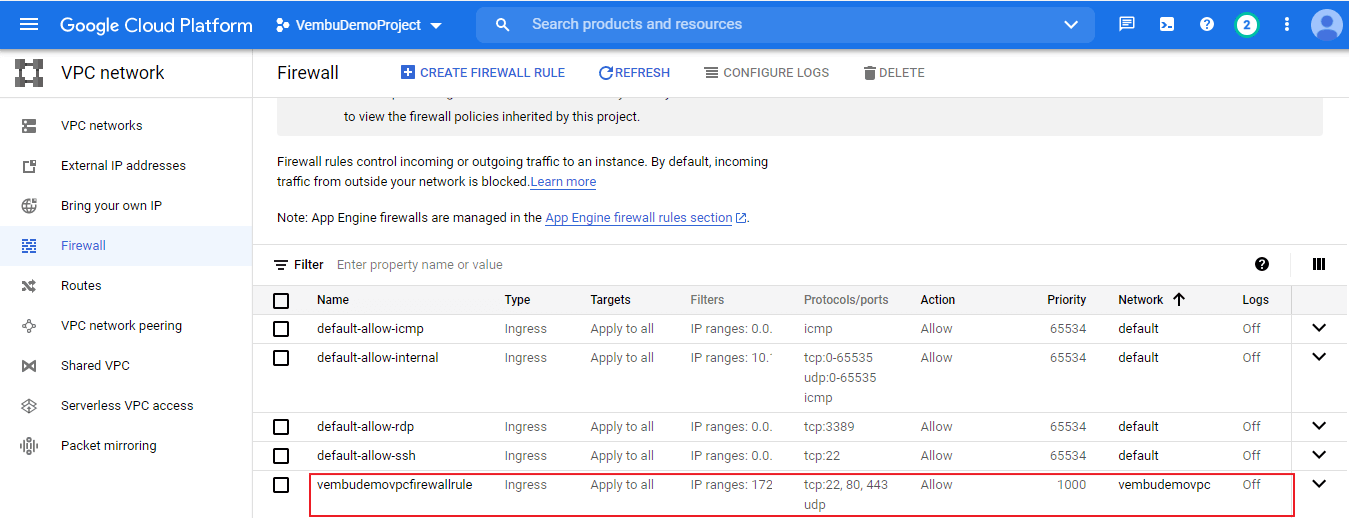

现在,将创建一个新的防火墙规则,可供选择以在指定区域的任何资源上使用。创建的新规则显示在下面屏幕截图的红色框中。

结论 :

GCP VCP在资源之间以及与internet的通信中发挥着重要作用。您可以在GCP上列出任何资源,VCP的良好配置是至关重要的一部分,这是在GCP上创建任何VM的第一步。使用VPN,您可以通过IPsec安全地将现有网络连接到VPC网络。使用VPC对等概念,您可以跨相同或不同的组织配置专用通信,而不会出现带宽瓶颈或单点故障。使用共享VPC,您可以将VPC网络配置为跨组织中的多个项目共享。连接路由和关联的防火墙是集中管理的。您的开发人员有自己的项目,有单独的计费和配额,而他们只是连接到一个共享的专用网络,在那里他们可以进行通信。